linux预防网络攻击脚本

linux预防网络攻击脚本

概览:

- 环境

ubuntu20.04 centos7 - 脚本

- 效果

命令实现概览:

- 截取第六列分析

Peer Address:Port - 文件形式:

cat 1.log |awk -F ‘[ :]+’ ‘NR>1{print $6}’ |sort -rn |uniq -c - 命令形式(筛选特定行):

ss -ant |awk -F ‘[ :]+’ ‘/^ESTAB|^FIN-WAIT-1/{print $6}’ |sort -rn |uniq -c

一. 脚本

1 |

|

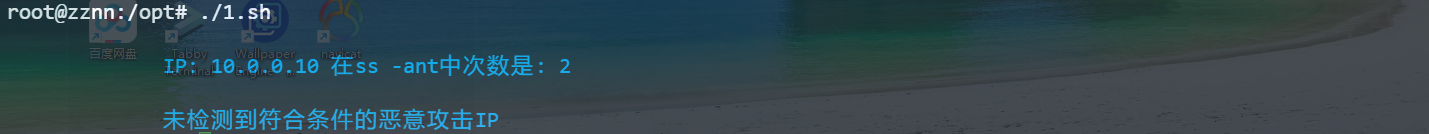

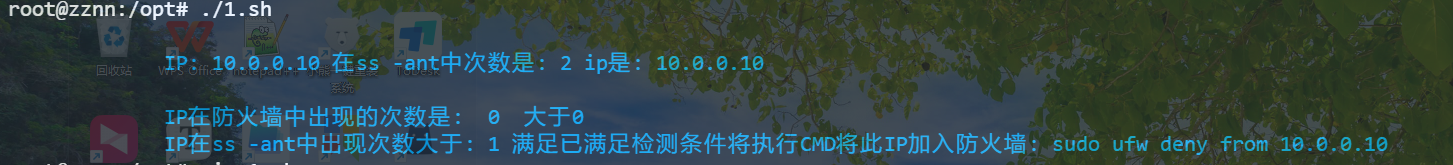

二. 效果

结语fighting!

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 ZzNnWn!

评论